Когда «Сервер 1С» и СУБД MS SQL разнесены по разным хостам, для их взаимодействия требуется открывать определенные порты как на сервере СУБД так и там, где у нас работает Сервер 1С.

Писал об этом подробно здесь >>

Ручная настройка брандмауэра может быть трудоемкой задачей.

Процесс создания необходимых правил, да и с их «нормальным» описанием в брандмауэре Windows не всегда быстрый.

Можно допустить ошибку! Особенно, когда действительно работу надо сделать быстро!

В данной статье мы рассмотрим, как использовать скрипты (батники, cmd) для автоматизации открытия портов на брандмауэре Windows и обеспечения безопасной коммуникации между серверами.

Используя батники вы буквально в два клика мышкой откроете все нужные порты (и диапазоны портов) для Сервера 1С и MS SQL.

Открыть нужные порты батником вы сможете на любом ПК или сервере, где работает брандмауэр Windows.

Преимущества автоматизации скриптами:

- Упрощение настройки: .bat-скрипты автоматизируют процесс открытия портов в брандмауэре на обоих хостах, сокращая риски возникновения ошибок.

- Экономия времени: Администраторы могут быстро и без трудоемких манипуляций настроить брандмауэр для обмена данными между серверами.

- Надежность: Автоматическое создание правил гарантирует безопасность и минимизирует риски неправильной настройки брандмауэра.

Работа батников в деталях:

- Определение прав администратора:

|

1 2 3 4 5 6 7 8 9 10 |

@echo off chcp 1251 > nul net session >nul 2>&1 if %errorLevel% == 0 ( goto :run_as_admin ) else ( echo Запустите скрипт с правами администратора. pause exit ) |

2. Добавление правила для открытия порта MS SQL на хосте с СУБД (порт 1433):

|

1 2 |

:run_as_admin netsh advfirewall firewall add rule name="MS SQL Port 1433" dir=in action=allow protocol=TCP localport=1433 |

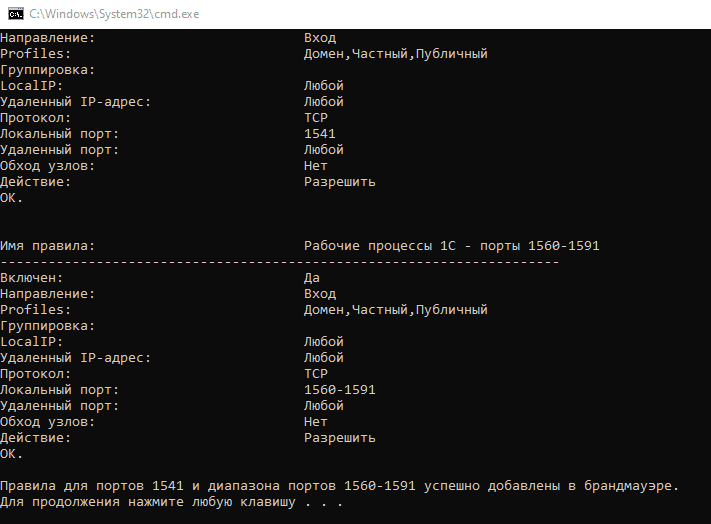

3. Добавление правила для открытия порта «Менеджер кластера серверов» и «Рабочих процессов 1С» на хосте, где работает Сервер 1С (порт 1541 и диапазон 1560-1591):

|

1 2 3 4 5 6 |

:run_as_admin rem Добавляем правило входящего трафика для порта 1541 "Менеджер кластера серверов" netsh advfirewall firewall add rule name="Менеджер кластера серверов 1C - порт 1541" dir=in action=allow protocol=TCP localport=1541 rem Добавляем правило входящего трафика для диапазона портов 1560-1591 "Рабочие процессы" netsh advfirewall firewall add rule name="Рабочие процессы 1С - порты 1560-1591" dir=in action=allow protocol=TCP localport=1560-1591 |

4. Проверка успешного добавления правил:

|

1 2 3 |

rem Проверяем успешное добавление правил netsh advfirewall firewall show rule name="Менеджер кластера серверов 1C - порт 1541" netsh advfirewall firewall show rule name="Рабочие процессы 1С - порты 1560-1591" |

5. Вывод сообщения об успешной настройке брандмауэра:

|

1 2 |

echo Правила для портов 1541 и диапазона портов 1560-1591 успешно добавлены в брандмауэре. pause |

Если батник сработал успешно (скрин ниже):

ВАЖНО! Батники запускаем от имени Администратора!

Скачать два батника для открытия нужных портов, вы сможете сразу после бесплатной регистрации на блоге (Ниже).

Скачивание файлов доступно только зарегистрированным пользователям.

Зарегистрируйтесь бесплатно — и ссылка на скачивание станет доступна.

Если Вы хотите больше узнать о технической стороне 1С, тогда регистрируйтесь на первый бесплатный модуль курса: Администратор 1С >>>

Столкнулся с ситуацией, когда платформа 1С и «Обновлятор 1С» установлены на терминальном сервере, а сервер 1С и СУБД установлены на другом хосте. При этом может возникнуть ситуация, когда платформа с терминального сервера подключается к серверу 1С нормально, и в режиме конфигуратора, и в режиме предприятия, а «Обновлятор» не может подключиться к серверу.

Для решения этой проблемы на хосте, где установлен сервер 1С, не обходимо дополнительно открыть порт TCP 1540.